Cách đây ít ngày, diễn đàn bảo mật Whitehat đăng tải một bài viết từ Hackernews, thông báo về lỗ hổng DROWN, tồn tại trên hơn 11 triệu trang web HTTPS trên toàn cầu, trong đó có những website hàng đầu như Yahoo, Alibaba, Weibo, Sina, BuzzFeed, Flickr, StumbleUpon, 4shared, Samsun,...

Theo đó, lỗ hổng nghiêm trọng trong OpenSSL có thể được khai thác để tiến hành một cuộc tấn công chi phí thấp nhằm giải mã các liên lạc HTTPS an toàn, nhạy cảm, bao gồm mật khẩu và thông tin thẻ tín dụng chỉ trong vài giờ, hoặc gần như ngay lập tức trong một số trường hợp, theo cảnh báo của nhóm nhà nghiên cứu an ninh.

|

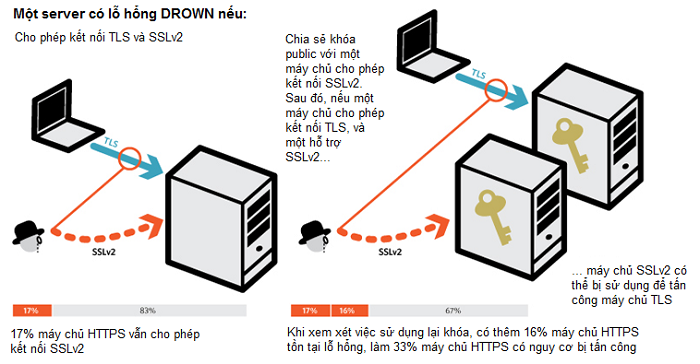

| Sơ đồ hoá mối nguy hại từ lỗ hổng DROWN. Ảnh: Whitehat. |

Sau thông tin trên, công ty bảo mật Bkav đã rà soát lại các website trong nước và phát hiện có đến 58% hệ thống website của các công ty tài chính tại Việt Nam chứa lỗ hổng DROWN. Những hệ thống còn lại như Dầu khí (chiếm 21%), Vận tải du lịch (5%), Công nghiệp hàng tiêu dùng (11%), và Công nghệ thông tin (5%). Những hệ thống này có thể bị tấn công, đặt người dùng trước nguy cơ bị đánh cắp các thông tin quan trọng như mật khẩu, thông tin cá nhân, tài khoản ngân hàng…

“Lỗ hổng DROWN khó khai thác hơn Heartbleed do tin tặc phải đứng giữa kết nối của máy chủ và người dùng. Tuy nhiên, nguy cơ khai thác lỗ hổng để đánh cắp các thông tin của người sử dụng hoàn toàn có thể xảy ra. Các quản trị hệ thống cần lập tức vô hiệu hóa giao thức SSLv2 để bảo vệ an toàn cho hệ thống của mình và người dùng”, ông Ngô Tuấn Anh, Phó chủ tịch phụ trách An ninh mạng của Bkav cho biết.

Theo các chuyên gia an ninh mạng, tuy nghiêm trọng, nhưng lỗ hổng DROWN khá dễ khắc phục bởi nó dựa trên một giao thức khá "cổ xưa" là SSLv2. Do đó, quản trị hệ thống chỉ cần sử dụng công cụ do Microsoft cung cấp hoặc chỉnh sửa Registry để vô hiệu hoá SSLv2 nếu dùng máy chủ Windows. Với máy chủ Linux, cách khắc phục là nâng cấp phiên bản OpenSSL 1.0.1 lên 1.0.1s, hoặc nâng cấp bản 1.0.2 lên 1.0.2g.