|

|

Lừa đảo chiếm đoạt tài khoản ngân hàng đang diễn biến phức tạp. Ảnh: Freepik. |

Thời gian gần đây, tình trạng lừa đảo chiếm đoạt tiền trong tài khoản ngân hàng xuất hiện ngày càng nhiều. Dù được cảnh báo thường xuyên, vẫn có nạn nhân sập bẫy khi kẻ xấu tiếp cận qua cuộc gọi, tin nhắn hay email để lừa đảo.

"Trong quá khứ, kẻ cướp ngân hàng thường đeo mặt nạ, nhưng giờ bạn sẽ không bao giờ thấy chúng", TS Jonathan Crellin, Chủ nhiệm chương trình Thạc sĩ An toàn thông tin, Đại học RMIT Việt Nam, nhấn mạnh.

Kỹ thuật chiếm đoạt tài khoản ngân hàng

Theo TS Crellin, tin tặc dùng nhiều kỹ thuật khác nhau để tấn công tài khoản ngân hàng. Đầu tiên, chúng có thể tạo ứng dụng ngân hàng giả mạo, mô phỏng yêu cầu đăng nhập bằng OTP qua tin nhắn.

Khi khách hàng nhập OTP vào ứng dụng giả, chúng sẽ dùng mã để đăng nhập tài khoản ngân hàng thực sự, từ đó chiếm quyền kiểm soát tài khoản và các thông tin liên quan.

Với thủ đoạn này, kẻ xấu có thể tạo dựng sự cố hệ thống, ví dụ như "trang web không khả dụng, vui lòng đăng nhập sau" để nạn nhân không nghi ngờ ngay lập tức. Đó là lý do các ngân hàng khuyến cáo người dùng không nhấn vào link lạ trong email, vì có thể chuyển hướng đến website giả mạo ngân hàng.

"Từ góc độ người dùng, hãy luôn sử dụng liên kết hoặc địa chỉ web hợp lệ cho ngân hàng của bạn. Nếu sử dụng app, hãy tải từ nguồn chính thống như Google Play và App Store.

Nếu thiết bị của bạn bị xâm nhập bởi phần mềm độc hại, chúng cũng có thể gián tiếp giúp kẻ xấu tiếp cận và sử dụng điện thoại, xem tin nhắn, điều khiển từ xa, kích hoạt ứng dụng và trích xuất thông tin...", TS Crellin cho biết.

Một kỹ thuật phổ biến khác là tráo SIM. Với thủ đoạn này, kẻ xấu thường lừa nhà mạng phát hành SIM thay thế, liên kết số điện thoại của nạn nhân.

Theo đại diện Đại học RMIT Việt Nam, cách này thường nhắm đến người nổi tiếng hoặc địa vị cao, và dễ thực hiện nếu kẻ xấu nắm thông tin cá nhân của mục tiêu, có thể mua từ web đen. Khi SIM được cấp mới, SIM gốc sẽ bị ngừng hoạt động.

|

| TS Jonathan Crellin. Ảnh: Đại học RMIT Việt Nam. |

Trong quá khứ, kẻ lừa đảo còn sử dụng kỹ thuật sao chép SIM. Theo đó, SIM sao chép có cùng số nhận dạng (IMSI), số xác thực (KI) và số điện thoại như SIM gốc.

Kỹ thuật này trở nên khó hơn khi nhà mạng nâng cấp lên 3G. Tuy nhiên, nhiều IMSI và KI vẫn có thể rò rỉ và bán trên web đen. Ngân hàng chỉ có thể phát hiện nếu tài khoản được đăng nhập trên thiết bị.

Với thủ đoạn sao chép SIM, kẻ xấu cần một số dữ liệu từ SIM gốc, sau đó ghi lên thẻ SIM mới. Tiếp theo, chúng dùng điện thoại với SIM sao chép để giả làm điện thoại của nạn nhân. Cả 2 điện thoại cùng hoạt động, nhưng chỉ có một thiết bị đăng nhập cùng lúc.

Kẻ xấu có thể gửi tin nhắn từ một điện thoại khác, giả danh nhà mạng yêu cầu nạn nhân tắt máy để cập nhật. Khi nạn nhân tắt máy, chúng kết nối với ngân hàng, chuyển tiền rồi tắt điện thoại. Lúc nạn nhân bật máy trở lại, thiết bị sẽ kết nối mạng mà không có dấu hiệu bị tấn công.

"Từ góc độ ngân hảng, việc ăn cắp có thể xảy ra vì một số lỗi từ phía khách hàng, có thể do họ rò rỉ quá nhiều thông tin cá nhân. Hệ thống ngân hàng thường thiết kế chặt chẽ nhất có thể (nhưng hầu hết khách hàng có thể sử dụng), song tội phạm vẫn lách được do sự bất cẩn, tin tưởng và ngây thơ của người dùng", TS Crellin mô tả.

Làm sao để bảo vệ thiết bị?

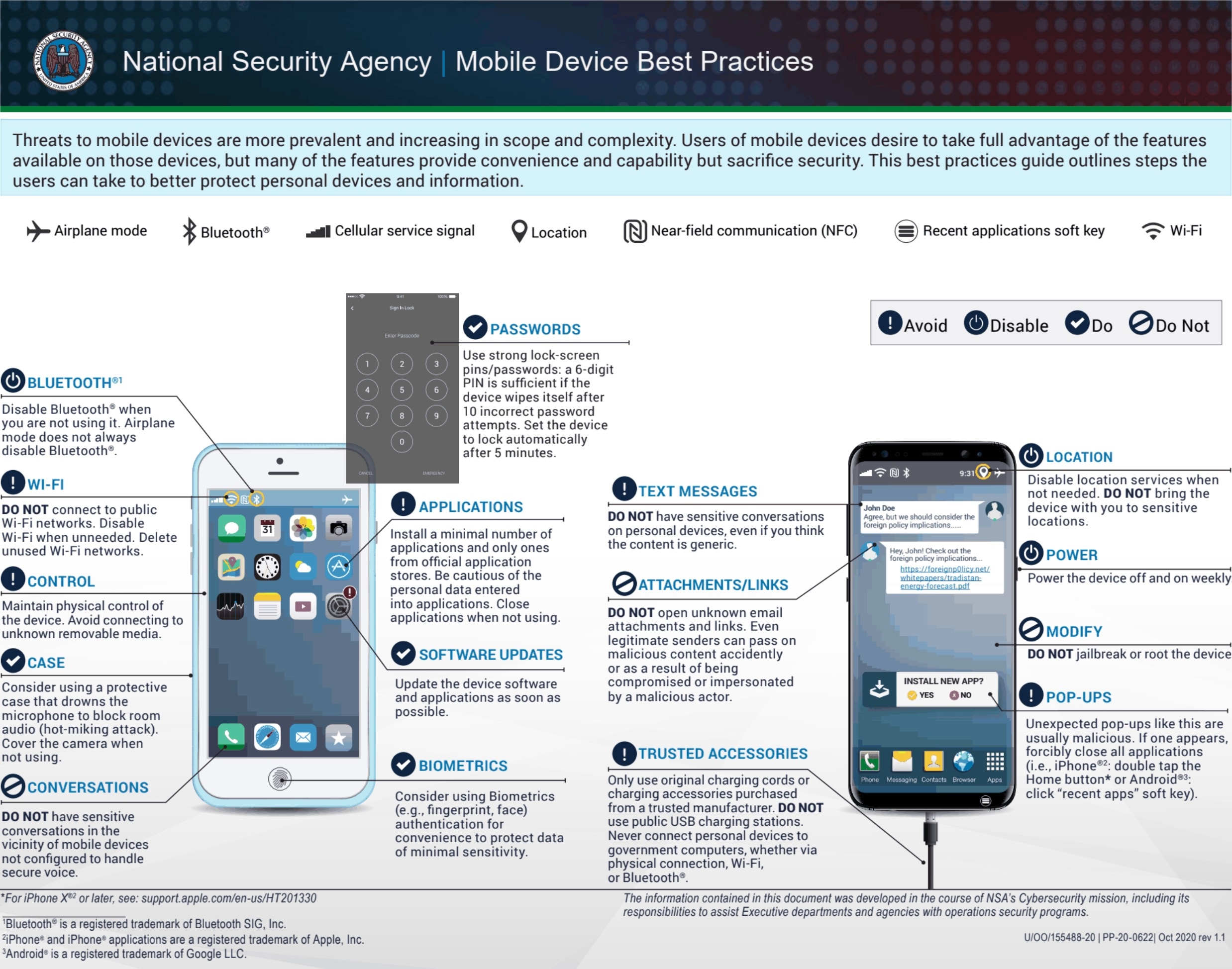

Không chỉ tài khoản ngân hàng, điện thoại cũng là kẽ hở để kẻ xấu chiếm đoạt nhiều thông tin khác. Trong tài liệu hướng dẫn bảo mật thiết bị di động, Cơ quan An ninh Quốc gia Mỹ (NSA) khuyến cáo người dùng khởi động lại smartphone mỗi tuần để phòng tránh hình thức tấn công zero-click, dùng để nghe lén và thu thập dữ liệu.

"Những mối đe dọa trên thiết bị di động ngày càng phổ biến, gia tăng về phạm vi cũng như độ phức tạp", NSA cho biết. Cơ quan này nhấn mạnh một số tính năng trên điện thoại "cung cấp sự tiện lợi và hữu ích, nhưng lại hy sinh tính bảo mật". Vì vậy, người dùng cần chủ động bảo mật thiết bị và dữ liệu.

|

| Một số phương pháp bảo vệ khi dùng smartphone. Ảnh: NSA. |

Các phương pháp này không thể bảo vệ tuyệt đối thiết bị, song vẫn có hiệu quả trong một số trường hợp. Do đó, NSA liệt kê mức hiệu quả của từng cách. Trong số đó, khởi động lại thiết bị có thể ngăn chặn một số mã độc và phần mềm gián điệp, được lập trình để tự kích hoạt khi bật nguồn điện thoại.

NSA cũng khuyên người dùng tắt Bluetooth khi không sử dụng, cập nhật phần mềm càng sớm càng tốt và tắt định vị khi không cần thiết. Người dùng cũng được khuyến cáo không kết nối Wi-Fi và trạm sạc công cộng, dù nhiều chuyên gia bảo mật cho rằng rủi ro với các trường hợp này khá thấp.

Tài liệu của NSA khuyến cáo cài mã PIN hoặc mật khẩu màn hình mạnh. Mã PIN cần tối thiểu 6 ký tự, bật tính năng tự động xóa dữ liệu điện thoại sau 10 lần nhập sai mật khẩu, và khóa màn hình sau 5 phút không sử dụng.

NSA cũng khuyến người dùng tránh mở file đính kèm và đường link trong email, kể cả tên người gửi có vẻ uy tín. Điều này gây rủi ro tải mã độc hoặc xâm phạm tài khoản.

Riêng bảo mật tài khoản ngân hàng, TS Crellin từ Đại học RMIT Việt Nam khuyên người dùng "coi điện thoại và SIM có giá trị tương đương tất cả số tiền trong tài khoản ngân hàng".

Nhằm gia tăng bảo mật, người dùng có thể sử dụng điện thoại với 2 SIM, một SIM để giao dịch tài chính, SIM còn lại cho các hoạt động ít quan trọng hơn.

|

| Người dùng được khuyên coi điện thoại và SIM quan trọng như tiền trong tài khoản ngân hàng. Ảnh: Digital Trends. |

Theo TS Crellin, người dùng không nên chia sẻ số điện thoại bảo mật và thông tin cá nhân cho giao dịch tài chính tại bất cứ đâu trừ ngân hàng. Lưu ý tải ứng dụng từ nguồn chính thống, cân nhắc dùng điện thoại bổ sung và SIM riêng nếu thực sự muốn dùng app kém an toàn.

"Tội phạm sẽ không bao giờ biến mất. Mỗi ổ khóa chúng ta tạo ra, hoặc hệ thống phát triển đều sẽ có điểm yếu, đặc biệt nếu người dùng không cẩn trọng.

Động lực chiếm đoạt tiền của người khác mạnh đến mức luôn có đối tượng tìm cách lách luật và đột nhập hệ thống. Thế giới số mang lại nhiều lợi ích và thuận tiện, hãy cẩn thận và ý thức những gì bạn chia sẻ, cũng như tính an toàn của những thiết bị đang sử dụng", TS Crellin nói thêm.

Nhóm người săn lùng loại mã độc nguy hiểm nhất thế giới công nghệ

Trong quyển sách mới, Renee Dudley và Daniel Golden đưa độc giả đến gần hơn với cuộc chiến thầm lặng của những chuyên gia công nghệ toàn cầu, chống lại kẻ đứng sau ransomware.