Sau nhiều giờ vùi đầu vào trò World of Tanks, 2h sáng 21/10/2014 Partap Davis (lập trình viên, sống tại Albuquerque, New Mexico, Mỹ) đi ngủ. Khi tỉnh dậy, anh phát hiện một loạt tài khoản online như hai email, điện thoại, Twitter bị xâm nhập, ví Bitcoin bị lấy trộm.

Vốn tính cẩn thận, lập trình viên phần mềm giáo dục này sử dụng lớp bảo mật kỹ thuật số, mật khẩu mạnh. Anh không truy cập vào các đường link lạ, dùng xác thực hai lớp với Gmail (khi đăng nhập trên một máy tính khác, nó sẽ gửi mã xác minh tài khoản đến số điện thoại đã đăng ký trước).

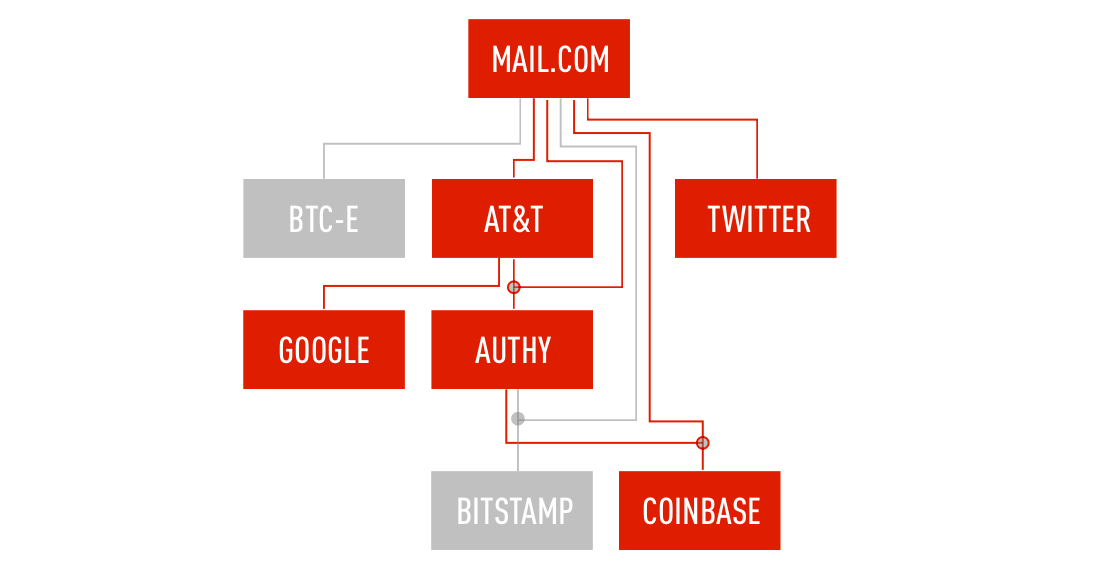

Tiền Bitcoin được Davis để rải rác ở các dịch vụ như Coinbase, BitStamp và BTC-E. Bất cứ khi nào truy cập vào các ví Bitcoin, anh đều phải xác thực hai lần thông qua ứng dụng Authy trên điện thoại cá nhân.

Sau khi bị hack ví Bitcoin, Davis dành nhiều thời gian truy tìm thủ phạm. Nhờ sự giúp đỡ của tờ The Verge, anh đã ghép gần như hoàn thiện bức tranh về câu chuyện của mình. Zing.vn lược dịch lại bài viết trên tạp chí này.

|

| Sơ đồ cuộc tấn công, từ Mail.com hack đã phong tỏa hầu hết các tài khoản khác của Davis. |

Mail.com

Câu chuyện bắt đầu với email của Davis. Anh tạo Partap@gmail.com không được do trùng tài khoản với người đi trước. Anh đã thiết lập Partap@mail.com, tài khoản này chuyển tiếp thư đến một Gmail khác.

Vào 2h sáng 21/10, liên kết bị phá vỡ. Ai đó đã đăng nhập vào tài khoản mail.com của Davis và ngừng chuyển tiếp thư. Một số điện thoại mới tại Florida được gắn với tài khoản mail.com.

|

| Lỗ hổng bảo mật trên Mail.com đã kéo theo hàng loạt các vấn đề khác. |

Để đơn giản hơn, chúng ta tạm gọi kể tấn công là Eve.

Vậy làm thế nào để Eve chiếm được số tiền đó? Nhiều tháng trước, thành viên trên trang Hackforum bán một đoạn mã có khả năng reset tại mật khẩu tài khoản Mail.com với giá 5 USD. Hiện chưa rõ cách hoạt động của đoạn mã cũng như Mail.com đã vá lỗi của họ chưa. Có thể, Eve đã sử dụng công cụ này để chiếm tài khoản email của Davis.

Nhà mạng AT&T

Bước tiếp theo, Eve chiếm số điện thoại của Davis. Mặc dù không có mật khẩu, nhưng Eve chỉ cần giả vờ quên và yêu cầu nhà mạng gửi một liên kết an toàn đến tài khoản mail Partap@mail.com để thiết lập lại.

Từ tài khoản AT&T, Eve yêu cầu dịch vụ chăm sóc khách hàng chuyển tiếp bất kỳ cuộc gọi nào sang điện thoại của hắn ở Florida. Về mặt thủ tục, việc chuyển cuộc gọi cần nhiều bước xác nhận. Nhưng khi đối mặt với một khách hàng đang rất tức giận, nhân viên của AT&T đã bỏ qua các khâu xác nhận bảo mật cần thiết khác.

|

| Nhân viên của AT&T trở thành "tội đồ" đối với Davis. |

Sau khi việc chuyển cuộc gọi được thiết lập, toàn bộ cuộc gọi đến số của Davis được chuyển tiếp đến Eve.

Google và Authy

Tiếp đó, Eve tìm cách chiếm tài khoản Google (Gmail) của Davis. Nó được bảo mật hai lớp. Một hacker có thể lấy mật khẩu của bạn, nhưng không thể trộm điện thoại của bạn cùng lúc.

|

| Với việc nhận mã xác nhận bằng giọng nói. Eve dễ dàng qua mặt được xác nhận bảo mật hai lớp của Google. |

Ngoài việc gửi mã xác nhận bằng tin nhắn văn bản, khách hàng có thể chọn nhận cuộc gọi để nhận mã xác nhận. Bởi vì mọi cuộc gọi của Davis đều bị chuyển tiếp đến cho Eve, nên hắn dễ dàng lấy được tài khoản Gmail.

Authy thì lại khó hơn, nó là một ứng dụng trên điện thoại của Davis. Tuy nhiên Eve dễ dàng cài Authy vào điện thoại của hắn bằng tài khoản Mail.com của Davis cùng cuộc gọi từ Authy gửi mã xác nhận mới. 3h sáng hôm đó, tài khoản Authy của Davis đã nằm dưới quyền kiểm soát của Eve.

Coinbase

Vào lúc 3h19, Eve đã dùng Authy và địa chỉ Mail.com để cài đặt lại tài khoản Coinbase của Davis. Lúc 3h55, hắn đã chuyển toàn bộ số dư tài khoản (trị giá khoảng 3.600 USD – tại thời điểm đó) tới một tài khoản rác.

Từ đây, hắn đã thực hiện 3 lần rút tiền. Chưa đầy 90 phút sau khi tài khoản Mail.com của Davis bị xâm phạm, toàn bộ số tiền của anh đã không cánh mà bay.

BTC-E and Bitstamp

Khi tỉnh dậy, điều đầu tiên khiến Davis chú ý là tại sao tài khoản Mail.com của mình lại tự đăng xuất.

Các email báo về việc reset tài khoản đã vẽ ra một biểu đồ về thiệt hại. Cuối cùng khi Davis tìm cách vào, anh thấy nó rỗng tuếch. Eve đã tẩu thoát với 10 đồng Bitcoin có giá trị khoảng 3.000 USD vào lúc đó.

|

| 10 đồng Bitcoin tương đương 3.600 USD vào thời điểm đó |

BTC-E đã ngưng giao dịch với tài khoản của anh trong vòng 48 giờ kể từ khi password bị đổi. Vì vậy, anh có thời gian để khắc phục vấn đề. BitStamp có một cơ chế bảo mật còn đơn giản hơn: khi Eve gửi mail yêu cầu reset tài khoản, BitStamp đã đòi một tấm hình bằng lái xe của Davis. Mặc cho mọi nỗ lực của Eve, đây là thứ duy nhất mà hắn ta không có. Vậy nên lượng Bitcoin trị giá 2.500 USD của Davis an toàn.

Hai tháng kể từ ngày bị tấn công trên mạng, cuộc sống của Davis đã trở lại bình thường. Dấu hiệu cuối cùng của sự đột nhập chính Twitter của anh. Nó bị xâm phậm nhiều tuần sau những tài khoản khác.

|

| Hình ảnh Twitter của Partap sau khi anh lấy lại được. |

Ai là người đứng sau những cuôc tấn công này? Davis đã dành nhiều tuần để tìm kiếm Eve.

Theo ghi nhận đăng xuất tài khoản, máy tính của Eve có các địa chỉ IP xuất phát từ Canada. Tuy nhiên, hắn ta có thể che giấu những hành vi của mình thông qua những dịch vụ VPN.

Số điện thoại trên thuộc về một thiết bị Android ở Long Beach, California, nhưng nhiều khả năng đây chỉ là thiết bị ăn trộm.

Hiện tại, Davis trở nên cẩn thận hơn với các ví Bitcoin của mình và không sử dụng tài khoản Mail.com nữa. Nhưng hầu hết những thứ còn lại thì không có gì thay đổi.

Trong thế giới bảo mật, trường hợp của Davis được gọi là là "Attack Surface" (tấn công bề mặt). Càng có nhiều tài khoản (tức bề mặt càng lớn), thì càng khó để bảo vệ.

Các công ty Internet phải liên tục cân bằng giữa sự thuận lợi của người dùng với sự bảo mật. Nếu họ làm thao tác bảo mật quá khó thì không ai sử dụng sản phẩm, còn nếu đơn giản thì người dùng lại dễ bị tấn công.

Trong hai vấn đề an ninh và sự thuận tiện, đơn giản thì an ninh vấn đề xếp hàng thứ yếu.