“Tròn một tuần sau khi mất gần 40 triệu đồng, tôi vẫn chưa được giải quyết. Ngân hàng cũng chưa thông báo cho tôi thời gian giải quyết cụ thể”, T. Q, khách hàng vừa bị mất tiền vì làm theo hướng dẫn từ tin nhắn của ngân hàng Sacombank chia sẻ với Zing.

Trước đó, vào lúc 20h20 ngày 19/1 nhận được một tin nhắn từ Sacombank với nội dung “Phát hiện tài khoản của bạn đăng nhập khác vùng bất thường, vui lòng đăng nhập https://i-sacombank.com để xác nhận thông tin và thay đổi mật khẩu”.

Tin nhắn này được gửi từ chính thương hiệu Sacombank, đầu số mà chị Q vẫn nhận thông tin về biến động số dư tài khoản ngân hàng mỗi ngày. Sau khi truy cập vào website theo tin nhắn nói trên, chị Q đăng nhập thông tin tài khoản và mật khẩu theo yêu cầu.

Sau đó, website này yêu cầu chị Q nhập mã OTP nhận được qua tin nhắn SMS của ngân hàng. Sau khi nhập mã OTP, chị Q nhận được thông báo tài khoản ngân hàng bị trừ 38,3 triệu đồng và số dư còn lại vỏn vẹn 100.000 đồng.

Lỗi không phải ở người dùng

"Tôi mất tiền vì quá tin tưởng vào tin nhắn có tên Sacombank", chị Q chia sẻ.

Nói với Zing, ông Nguyễn Trí Đức, chuyên gia bảo mật đang làm việc tại Mỹ cho biết đây hoàn toàn không phải lỗi của người dùng.

|

Hàng loạt tên miền giống Sacombank đang được rao bán trên Internet. |

“Nó giống việc mỗi ngày bạn đều nhận email nội bộ từ sếp. Đến một ngày cũng chính email đó bị hack và yêu cầu bạn làm việc gì đó sai trái. Là nhân viên, bạn buộc phải tuân theo. Khi xảy ra lỗi, sếp không thể nói bạn sai được bởi vấn đề nằm ở hệ thống”, ông Đức cho biết.

Theo ông Đức, ở Mỹ, khi xảy ra mất mát mà lỗi không nằm ở người dùng, ngân hàng buộc phải đền bù thiệt hại ngay lập tức.

“Dễ hiểu khi người dùng tin và làm theo kẻ lừa đảo bởi liên kết được gửi đến rất giống của Sacombank”, ông Đức phân tích.

Theo đó, Sacombank đang sử dụng liên kết isacombank.com.vn trong khi trang giả mạo có liên kết i-sacombank.com. Giao thức bảo mật của trang giả mạo cũng là https, cho phép trao đổi thông tin một cách bảo mật trên Internet.

Những kịch bản khiến người dùng bị mất tiền

Trao đổi với Zing, bà Đinh Mộng Kha, Giám đốc vận hành VietGuys, một công ty kinh doanh về lĩnh vực SMS marketing, cho biết các doanh nghiệp, ngân hàng như Sacombank phải đăng ký với nhà mạng để có tên thương hiệu (brandname) và thông thường làm việc qua các công ty cung cấp dịch vụ (agency) về tin nhắn để gửi SMS đến khách hàng cuối.

|

| Có nhiều kịch bản dẫn đến việc người dùng nhận thông tin sai từ hacker qua SMS brandname. Ảnh: CoinTelegraph. |

Trong quá trình này, giữa ngân hàng và nhà mạng có nhiều đơn vị trung gian ở giữa. "Có thể một trong những khâu trung gian đó có lỗ hổng và hacker đã lợi dụng lỗ hổng này để gửi tin nhắn lừa đảo nhưng vẫn sử dụng thương hiệu Sacombank", bà Kha nhận định.

Theo chuyên gia bảo mật Ngô Minh Hiếu, có 3 kịch bản khiến hệ thống SMS brandname bị xâm nhập.

Kịch bản đầu tiên, kẻ xấu sẽ dùng kỹ thuật riêng để chen vào giữa quá trình gửi/nhận SMS, "bắt" các gói tin nhắn từ nhà mạng gửi đến nạn nhân, chỉnh sửa nội dung và tiếp tục gửi đến khách hàng. Cách thứ hai, hacker tấn công trực tiếp vào hệ thống của đơn vị cung cấp SMS OTP cho Sacombank và thao túng nội dung gửi đến người dùng.

Ở cách thứ 3, hacker sử dụng giấy tờ giả, đăng ký một tổng đài SMS khác cũng có tên là "Sacombank" tại Việt Nam hoặc nước ngoài để gửi tin nhắn đến người dùng. Lúc này, tin nhắn lừa đảo sẽ được điện thoại gom chung vào một luồng tin nhắn dưới tên Sacombank, khiến nạn nhân không thể phân biệt được đâu là thật, giả.

Theo chuyên gia Ngô Minh Hiếu, cả ba cách trên, lỗi đều không ở người dùng.

Ngân hàng có thể chủ động ngăn chặn các trang giả mạo

Theo chuyên gia Nguyễn Trí Đức, trang lừa đảo giả mạo đang được các hacker tận dụng theo nhiều cách khác nhau để dẫn dụ người dùng nhập thông tin.

Vì vậy, các ngân hàng ngoài việc chọn đối tác cung cấp SMS brandname đủ năng lực còn phải chủ động ngăn ngừa mối đe dọa (Threat Intelligence).

Threat Intelligence là một lĩnh vực của an ninh mạng tập trung vào việc thu thập và phân tích thông tin về các cuộc tấn công hiện tại và tiềm năng đe dọa sự an toàn của một tổ chức hoặc tài sản của tổ chức để đưa ra phương án phòng chống hiệu quả.

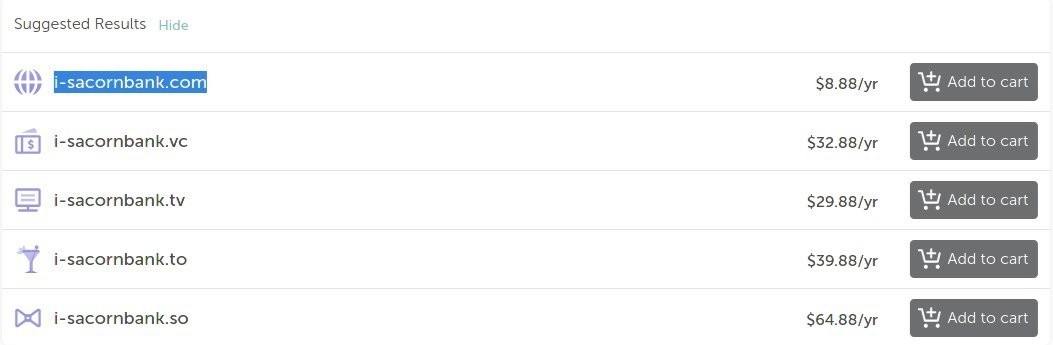

“Sau một vài bước tìm kiếm, tôi phát hiện tên miền giống i-sacombank.com.vn đang được rao bán rất nhiều và dễ mua. Với những tên miền này cộng với cách xâm nhập nội dung SMS brandname, nếu không kịp thời ngăn chặn, trong thời gian tới sẽ có rất nhiều vụ việc tương tự xảy ra”, ông Đức cảnh báo.

Theo ông Đức, những tên miền như: isacornbank.com, i-sacombank.app, i-sacombank.service… phía ngân hàng đều dễ dàng mua trước và khóa để tránh bị lạm dụng.