Ngày 4/9, ông Trần Việt Luận, một khách hàng của Vietcombank đã trở thành nạn nhân của tin tặc chiếm đoạt tài sản. Trả lời báo chí, ông Luận cho biết tuy không thực hiện giao dịch hay nhận được mã OTP, hacker vẫn lấy cắp của ông 406 triệu đồng trong tài khoản ngân hàng.

Trong công văn phản hồi vụ việc, Vietcombank cho biết tài khoản trên ứng dụng VCB Digibank của nạn nhân đã bị kích hoạt, thực hiện lệnh chuyển tiền trên một thiết bị khác. Phía ngân hàng cũng dẫn văn bản của nhà mạng xác nhận đã có 8 tin nhắn được gửi tới số điện thoại của ông Luận, cả 4 giao dịch chuyển tiền đều hợp lệ.

|

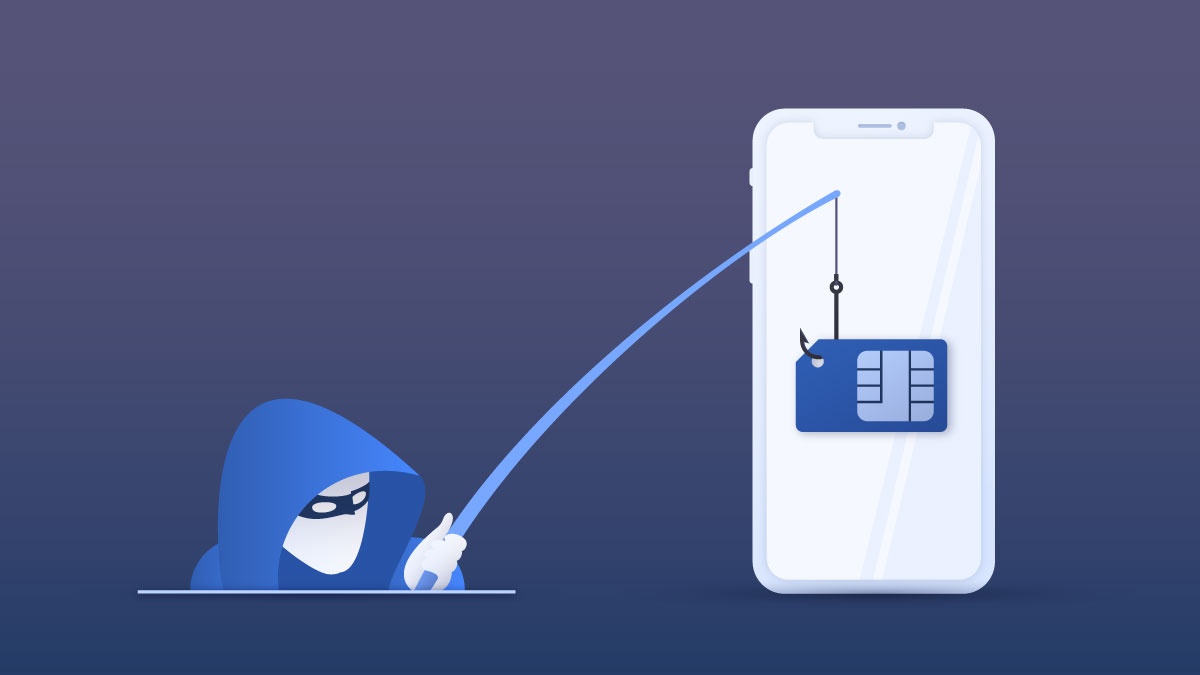

| Một số chuyên gia nhận định nạn nhân đã bị tấn công bằng hình thức "tráo SIM", trong đó kẻ tấn công chiếm quyền sử dụng SIM, nhận tin nhắn hay cuộc gọi của người dùng. Ảnh: Nord VPN. |

Dựa vào các thông tin được hai bên cung cấp, các chuyên gia bảo mật cho rằng sơ hở để hacker tấn công không phải ở thiết bị người dùng mà có thể là khâu xác thực bằng SMS.

"Theo thông báo từ ngân hàng, tài khoản đã bị ăn cắp và đăng nhập ở một thiết bị mới, nên có vẻ không phải nạn nhân bị 'điều khiển từ xa'", Phạm Văn Toàn, chuyên gia về bảo mật đang làm việc tại một tập đoàn công nghệ ở Singapore chia sẻ với Zing.

Nguy hiểm, rủi ro và lỗi thời

Phương thức xác thực mã OTP qua SMS vốn được sử dụng rộng rãi trên khắp thế giới. Nhiều ngân hàng tại Việt Nam vẫn đang sử dụng công nghệ này. Ngoài ra, các tổ chức, doanh nghiệp lớn như Facebook cũng đặt niềm tin vào công nghệ xác thực 2 yếu tố gửi mã OTP qua SMS cho mục đích bảo mật.

Tuy nhiên, tin tặc giờ đây đã có nhiều cách cách đánh cắp mã xác thực gửi qua SMS của nạn nhân.

Tháng 1/2017, nước Đức chứng kiến cú sốc lớn khi hacker tấn công các tài khoản ngân hàng trong nước. Tin tặc đã khai thác thành công giao thức SS7, một phần quan trọng của mạng di động, để lấy cắp mã xác thực 2 yếu tố được gửi bằng SMS.

|

| FBI, Europol đều cảnh báo về hình thức tấn công tráo SIM. Ảnh: Europol. |

“Việc sử dụng số điện thoại di động chứa nhiều rủi ro. Nếu mã OTP được gửi qua SMS, tất cả những gì tin tặc cần làm là chiếm quyền sở hữu số điện thoại của bạn”, nhà cung cấp giải pháp bảo mật Protectimus cho biết.

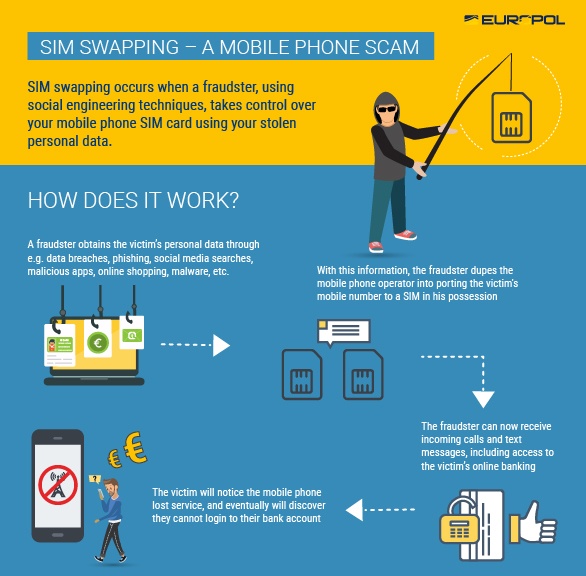

Tháng 9/2019, Cơ quan điều tra liên bang Mỹ (FBI) đã phát đi một cảnh báo an ninh cho các đối tác về những vụ tấn công vượt qua hình thức xác thực nhiều lớp (Multi-factor authentication hay MFA).

"FBI đã nhận thấy những kẻ tấn công mạng vượt qua MFA bằng nhiều cách tấn công vận dụng kỹ thuật hay khai thác sơ hở của người dùng", ZDNet trích báo cáo của FBI.

Trong đó, hình thức được đặc biệt lưu ý là tráo SIM, tấn công vào các trang web xác thực nhiều lớp, và sử dụng các phương thức lừa đảo như Muraen hay NecroBrowser.

FBI mô tả vụ tráo SIM vào năm 2016, khi kẻ tấn công gọi điện lên nhà mạng, khai thác các thông tin của người dùng để chuyển quyền sử dụng số điện thoại của nạn nhân vào máy của kẻ tấn công.

Sau đó, hắn dùng chính số điện thoại này để gọi lên ngân hàng, yêu cầu thực hiện lệnh chuyển tiền và cung cấp mã xác thực được gửi vào SIM. Kẻ tấn công còn đổi mã PIN thẻ tín dụng của nạn nhân để gán vào một ví điện tử của hắn.

Những vụ tấn công tương tự được báo cáo liên tục vào năm 2018 và 2019. Các nạn nhân đều cho biết mình bị mất số điện thoại, mất sạch tiền trong tài khoản ngân hàng và bị đổi mật khẩu ứng dụng hoặc mã PIN thẻ. Rất nhiều vụ sử dụng kỹ thuật khai thác sơ hở, còn được gọi là social engineering, để yêu cầu nhà mạng chuyển SIM sang thiết bị của kẻ tấn công.

Ngân hàng dùng công nghệ gì để thay thế?

Trên thực tế, nhiều ngân hàng trên thế giới, đặc biệt ở các nước phát triển đã thay thế phương thức xác thực lỗi thời này.

Tại châu Âu , nhiều ngân hàng Đức như Postbank, Raiffeisen, Volksbank,…đã dừng gửi OTP qua SMS. Luật pháp của Liên minh châu Âu EU cũng quy định trong Chỉ thị về dịch vụ thanh toán mới (PSD2) vào năm 2019, phương thức gửi OTP qua SMS không đáp ứng được yêu cầu của EU.

Thay vì chọn gửi mã OTP thông qua SMS, nhiều ngân hàng trên thế giới đã chuyển sang dùng chữ ký số, nhận diện sinh trắc học làm phương thức xác thực an toàn hơn.

Chữ ký số sử dụng khá đơn giản, dễ dàng với người dùng cuối ngay cả khi họ không hiểu rõ về mặt kỹ thuật. Quá trình trình ký và xác thực nhanh không ảnh hưởng nhiều đến tốc độ đặc biệt trong giao dịch điện tử. Theo diễn đàn Whitehat, chữ ký số nên được sử dụng rộng rãi tại các ngân hàng hiện nay. Khác với mã OTP, chữ ký số đảm bảo 3 tính chất là tính toàn vẹn, tính xác thực và tính chống chối bỏ.

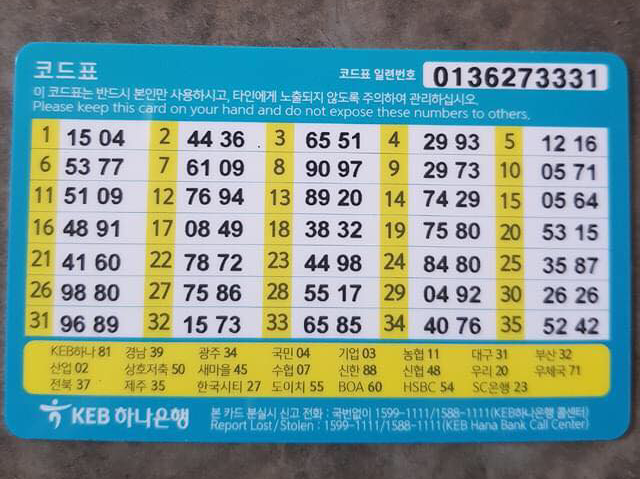

Chia sẻ với Zing, anh Đ.Đ.T, công dân Việt Nam đang sinh sống và làm việc tại Hàn Quốc cho biết sau khi mở tài khoản ngân hàng tại đây, khách hàng sẽ được cung cấp thêm thẻ bảo an, một dạng chữ ký số.

“Khi cài ứng dụng của ngân hàng bạn bắt buộc phải cài thêm app chống tin tặc. Nếu gỡ app này ra thì giao dịch trên điện thoại của bạn sẽ không thể thực hiện được nữa. Ngoài ra khi bạn giao dịch chuyển khoản tới bất kỳ tài khoản khác đều phải sử dụng thẻ bảo an”, anh T chia sẻ.

|

| Thẻ bảo an chứa mã OTP được ngân hàng tại Hàn Quốc phát. Ảnh: Nhân vật cung cấp. |

Theo ông Nguyễn Tử Quảng, CEO của Bkav, công ty đã nhiều lần tư vấn cho Ngân hàng Nhà nước Việt Nam sử dụng công nghệ chữ ký số thay thế SMS OTP. Mặc dù Ngân hàng Nhà nước Việt Nam đã có quy định bắt buộc áp dụng với tất cả ngân hàng, hạn mức để sử dụng chữ ký số của ngân hàng vẫn còn ở mức cao, 500 triệu đối với Ngân hàng Nhà nước Việt Nam.

“Để khắc phục những trường hợp lừa đảo như thế này, tôi kiến nghị phải hạ thấp hạn mức giao dịch xuống, tiến tới loại bỏ công nghệ SMS OTP tại ngân hàng ở Việt Nam giống như một số nước phát triển”, Ông Quảng chia sẻ trong bài đăng trên Facebook.

Trong một báo cáo bảo mật xuất bản tháng 3/2019, Microsoft cũng khẳng định xác thực nhiều lớp sẽ giảm số lượng vụ hack nhiều lần. Tuy nhiên, người dùng cần bảo vệ email hoặc số điện thoại của mình bằng các hình thức cho phép khôi phục nếu bị xâm nhập.

"Cố gắng bảo vệ chúng nhiều nhất có thể. Ví dụ, hầu hết nhà mạng đều cho phép bảo vệ SIM bằng mã PIN hoặc hình thức xác thực OATH. Bạn cũng có thể sử dụng các hình thức xác thực không dùng tới mật khẩu cho việc bảo vệ email", Microsoft chia sẻ cách bảo vệ SIM, email với người dùng.