Theo thống kê của Chainalysis năm 2023, hacker đã đánh cắp khoảng 1,7 tỷ USD từ các nền tảng blockchain. Số vụ tấn công vào nhà đầu tư cá nhân cũng tăng từ 219 vụ (2022) lên 231 vụ (2023).

Tấn công có chủ đích

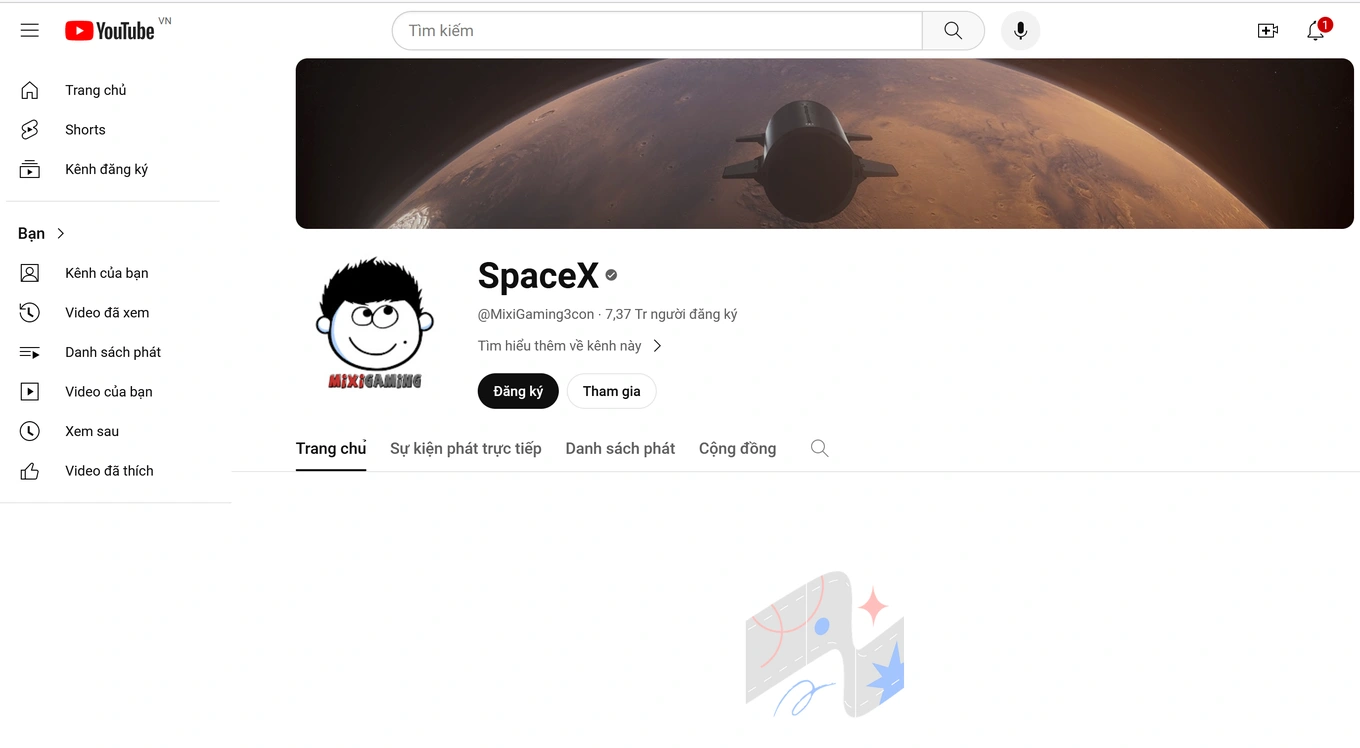

Ngày 2/4, kênh YouTube của một streamer nổi tiếng với hơn 7 triệu lượt đăng ký bị hacker chiếm quyền kiểm soát, đổi tên thành SpaceX. Streamer này đã nhận được email mạo danh nhà phát hành game từ hacker, sau đó tải nhầm tệp đính kèm chứa mã độc. Sau khi máy tính nhiễm mã độc, cả kênh YouTube lẫn tài khoản Steam của anh bị chiếm đoạt.

|

| Kênh YouTube bị đổi tên thành SpaceX. Ảnh màn hình. |

Trước khi bị mất, tài khoản game trên Steam của anh sở hữu lượng vật phẩm trực tuyến được định giá đến 2 tỷ đồng. Thủ phạm sử dụng phương thức tấn công có chủ đích. Đây là hình thức nâng cấp của tấn công giả mạo (phishing attack). Thay vì đóng giả những cơ quan uy tín và gửi email hàng loạt, hacker sẽ phân loại các mục tiêu, tìm hiểu mối quan tâm của họ rồi mới tấn công.

Theo báo cáo của công ty bảo mật Scam Sniffer, trong nằm 2023, tấn công giả mạo đã đánh cắp 295 triệu USD từ hơn 320.000 nạn nhân. Trong năm qua, công ty đã quét gần 12 triệu địa chỉ URL và phát hiện khoảng 145.000 URL độc hại.

|

| Tên miền giả gần như giống hệt trang chính chủ Apple. Ảnh: 9to5mac. |

Trong số các hình thức phishing, gửi email và tin nhắn SMS đính kèm tệp tin độc là hai thủ đoạn phổ biến. Trong nhiều năm, tin nhắn SMS vẫn là phương tiện phạm tội quen thuộc và hiệu quả của hacker.

Khai thác lỗ hổng chưa kịp vá

Gần đây, người dùng Apple được kêu gọi vô hiệu hóa iMessage để tránh bị hacker chiếm quyền kiểm soát qua lỗ hổng Zero Day. Theo hãng bảo mật Kaspersky, ứng dụng iMessage đang trở thành đích đến của hacker. Công ty an ninh mạng Halborn cảnh báo hơn 280 mạng blockchain có nguy cơ bị khai thác qua lỗ hổng Zero Day, có thể khiến ít nhất 25 tỷ USD tài sản mã hóa gặp rủi ro.

Ông Phạm Hồng Sang, Giám đốc bảo mật dự án ví Zen Card của Ninety Eight, cảnh báo Zero Day là lỗ hổng nghiêm trọng bởi hacker có thể chiếm toàn bộ quyền kiểm soát thiết bị.

Các chuyên gia bảo mật định nghĩa Zero Day (ngày 0) là ngày lỗ hổng được tìm thấy và khắc phục. Khi “Zero Day attack” xảy ra, lập trình viên sẽ giải quyết tất cả lỗi trong vòng vài ngày và tung ra bản vá chính thức. Tuy nhiên, người dùng thường sẽ không cập nhật ngay, do đó dễ dẫn đến những mất mát không đáng có.

Riêng ở mảng blockchain, ví nóng (luôn kết nối Internet) là mục tiêu tiềm năng do toàn bộ khóa bảo mật nằm trên máy. Trong khi đó, ví lạnh và ví hybrid như Zen Card sẽ lưu trữ một phần hoặc toàn bộ ở thiết bị cứng, đảm bảo an toàn hơn.

|

| Ví Zen Card có độ bảo mật cao hơn ví nóng. Ảnh: Ninety Eight. |

Bảo mật tầm gần, chống nguy cơ xa

Điểm chung của các thủ đoạn trên là hacker tấn công trực tuyến để chiếm quyền kiểm soát thiết bị của nạn nhân.

Vì vậy, người dùng ví crypto có thể trang bị phương pháp bảo mật offline để đảm bảo tài sản. Chẳng hạn, nhằm tránh rủi ro trực tuyến, người dùng không nên lưu trữ seed phrase bằng dịch vụ chia sẻ tập tin hay gửi qua ứng dụng nhắn tin hoặc email. Thay vào đó, ghi lại private key ra giấy và cất giữ ở một nơi an toàn sẽ đơn giản, hiệu quả hơn.

Nhiều nhà đầu tư cũng cân nhắc sử dụng ví lạnh để giảm thiểu nguy cơ trực tuyến. Tuy nhiên, loại ví này chỉ cho phép lưu trữ một vài tiền mã hóa phổ biến, giá thành cao và mất thời gian khi sử dụng.

Nhằm kết hợp tính an toàn của ví lạnh và sự tiện lợi của ví nóng, Công ty công nghệ Ninety Eight đã tạo ra “ví ấm” Zen Card. Theo đó, Zen Card tách seed phrase đã được mã hóa làm 2 phần, sau đó lưu trữ một phần trên thẻ và phần còn lại trên điện thoại. Người dùng phải sử dụng cả Zen Card và điện thoại mới có thể ký giao dịch.

|

| Key chỉ được tổng hợp toàn vẹn khi có cả điện thoại và Zen Card. Ảnh: Ninety Eight. |

Sau khi người dùng ký giao dịch xong, key vừa tổng hợp trước đó sẽ bị hủy nhằm bảo đảm an toàn. Do key không ở trạng thái toàn vẹn trên điện thoại, người dùng không lo mất ví dù điện thoại bị kẻ xấu xâm nhập.

“Nếu dùng Zen Card và không tổng hợp key (trước khi tắt iMessage), bạn vẫn an toàn tuyệt đối. Bởi với giải pháp của Zen, key không tồn tại ở thể toàn vẹn trong điện thoại”, ông Nguyễn Thế Vinh, CEO startup công nghệ Ninety Eight, chia sẻ.

Bên cạnh bảo vệ seed phrase và private key, người dùng cần áp dụng đồng thời nhiều biện pháp an toàn khác. Cơ bản nhất là cập nhật bản vá lỗi mới nhất của phần mềm. Song song đó, trước khi truy cập bất kỳ website nào, hãy kiểm tra lại URL để tránh vào nhầm website giả. Người dùng cũng cần hạn chế nhấp vào các liên kết trong email về quà tặng, hóa đơn thanh toán hay tài khoản ngân hàng. Ngoài ra, cần sử dụng giải pháp bảo mật đáng tin cậy để nhận cảnh báo kịp thời về các trang lừa đảo, ngăn chuyển giao thông tin nhạy cảm cho kẻ xấu.